1、svchost.exe

进程文件:svchost或者svchost.exe

进程名称:microsoft service hostprocess

位置:C:\windows\system32\svchost.exe

描述:svchost.exe是系统程序,用于执行dll文件。对系统的正常运行是非常重要的。

中毒迹象:svchost.exe也有可能是w32.welchia.worm病毒,它利用windowslsass漏洞,制造缓冲区溢出,导致计算机关机。正常的svchost文件存在于“c:\windows\system32”目录下,如果发现该文件出现在其他目录下就要小心了。“w32.welchia.worm”病毒存在于“c:\windows\system32\wins”目录中,因此使用进程管理器查看svchost进程的执行文件路径就很容易发现系统是否感染了病毒。windows低版本系统自带的任务管理器不能查看进程的路径,可以使用第三方进程管理软件,如“windows优化大师”进程管理器,通过这些工具可查看到所有的svchost进程的执行文件路径,一旦发现其执行路径有问题应该马上进行检测和处理。

注意:常被病毒冒充的进程名有:svch0st.exe、schvost.exe、scvhost.exe。

2、IEXPLORE.EXE

进程文件:iexplore或者iexplore.exe

进程名称:microsoft internet explorer

位置:C:\Program Files\Internet Explorer

描述:iexplore.exe应用程序让你在网上冲浪,和访问本地internet网络。不是纯粹的系统程序,但是如果终止它,可能会导致不可知的问题。

中毒迹象:搜索该程序iexplore.exe,不是位于C:\Program Files文件夹,而是在C:\WINDOWS\system32\下面,可能是病毒。

注意:iexplore.exe也有可能是Trojan.KillAV.B病毒,该病毒会终止你的反病毒软件和一些windows系统工具。

3、rundll32.exe

进程文件:rundll32或者rundll32.exe

进程名称:microsoftrundll32

位置:C:\windows\system32

描述:rundll32.exe用于在内存中运行32位的DLL文件,会在应用程序中被使用。对系统的正常运行是非常重要的。

中毒迹象:在打开控制面板里的某些项目时,出现rundll32.exe找不到应用程序的错误提示。

注意:rundll32.exe也可能是w32.miroot.worm病毒。该病毒允许攻击者访问你的计算机,窃取密码和个人数据。请注意此进程所在的文件夹,正常的进程应该是在windows的system32和system32\\dllcache下面。

4、ctfmon.exe

名称:alternative user input services

描述:ctfmon.exe是有关输入法的一个可执行程序。它可以选择用户文字输入程序和微软office xp语言条。不是纯粹的系统程序。

中毒迹象:发现ctfmon.exe不在System32目录下,ctfmon.exe进程占用资源太多,Win7系统运行了ctfmon.exe

5、winlogon.exe

进程文件:winlogon or winlogon.exe

进程名称:microsoft windows logonprocess

位置:C:\windows\system32

描述:系统核心进程。winlogon.exe是windows域登陆管理器。它用于处理你登陆和退出系统过程。该进程在你系统的作用是非常重要的。

中毒迹象:正常情况下有且只有一个winlogon.exe进程,其用户名为“SYSTEM”。如果出现了两个winlogon.exe,且其中一个为大写,用户名为当前系统用户的话,表明可能存在木马。

注意:winlogon.exe也可能是蠕虫病毒。该病毒通过email邮件传播,当你打开病毒发送的附件时,即会被感染。该病毒允许攻击者访问你的计算机,窃取密码和个人数据。

6、wdfmgr.exe(Win10改为wmplayer.exe)

进程文件:wdfmgr或者wdfmgr.exe

进程名称:windows driver foundation manager

位置:C:\WINDOWS\System32\wdfmgr.exe

描述:wdfmgr.exe是微软microsoft windows media player10播放器的相关程序。该进程用于减少兼容性问题。不是纯粹的系统程序。

中毒解决:出现提示缺少exe文件问题的大部分原因是该文件被木马病毒破坏,导致系统程序找不到此文件,出现错误提示框,或程序无法运行。解决此问题只需找到专业的exe文件下载网站,下载该文件后,找到适合程序的文件版本,复制到相应目录。即可解决。

7、alg.exe

进程文件:alg或者alg.exe

进程名称:application layergateway service

描述:alg.exe是微软windows操作系统自带的程序。它用于处理微软windows网络连接共享和网络连接防火墙。对系统的正常运行是非常重要的。

注意:alg.exe也有可能是Troj/Rootkit Aa病毒,该病毒允许攻击者访问系统。正常的alg.exe在c:\windows\system32\,而病毒的alg.exe则可能位于c:\windows。

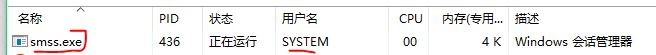

8、smss.exe

进程文件:smss或者smss.exe

进程名称:session manager subsystem

位置:C:\WINDOWS\System32

描述:smss.exe进程调用对话管理子系统和负责操作你系统的对话。对系统的正常运行是非常重要的。

注意:smss.exe也可能是win32.ladex.a、Trojan/PSW.MiFeng等木马病毒。该木马允许攻击者访问你的计算机,窃取密码和个人数据。

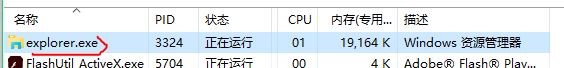

9、explorer.exe

进程文件:explorer或者explorer.exe

进程名称:microsoft windows explorer

描述:explorer.exe是windows程序管理器或者windows资源管理器,它用于管理windows图形壳,包括开始菜单、任务栏、桌面和文件管理。删除该程序会导致windows图形界面无法使用。

注意:explorer.exe也有可能是w32.Codered等病毒。该病毒通过email邮件传播,当打开病毒发送的附件时,即被感染,会在受害者机器上建立SMTP服务,用于更大范围的传播。允许攻击者访问你的计算机、窃取密码和个人数据。

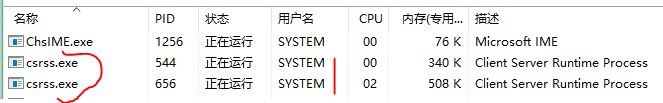

10、csrss.exe

进程文件:csrss或者csrss.exe

进程名称:microsoft client/server runtime server subsystem

位置:C:\WINDOWS\System32

描述:csrss.exe是微软客户端/服务端运行时子系统。该进程管理windows图形相关任务。对系统的正常运行是非常重要的。

中毒迹象:在正常情况下,csrss.exe位于System32文件夹中,若系统中出现两个csrss.exe文件(其中一个位于Windows文件夹中),则很有可能是感染了Trojan.Gutta或W32.Netsky.AB@mm病毒。

注意:csrss.exe也有可能是W32.Netsky.AB@mm、W32.Webus Trojan、Win32.Ladex.a等病毒创建的。该病毒通过Email邮件进行传播,当你打开附件时,即被感染。该蠕虫会在受害者机器上建立SMTP服务,用以自身传播。该病毒允许攻击者访问你的计算机,窃取密码和个人数据。这个进程的安全等级是建议立即进行删除。

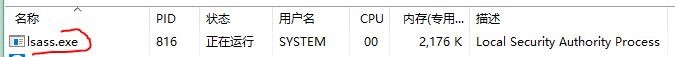

11、lsass.exe

进程文件:lsass或者lsass.exe

进程名称:Local Security Authority Service、本地安全权限服务

使用端口:49154 (TCP)

描述:lsass.exe是一个关于微软安全机制的系统进程,主要处理一些特殊的安全机制和登录策略。

中毒迹象:如果你的启动菜单(开始-运行-输入“msconfig”)里有个lsass.exe启动项,就是木马病毒,中毒后,在进程里可以见到有两个相同的进程,分别是lsass.exe和LSASS.EXE,同时在windows下生成LSASS.EXE和exert.exe两个可执行文件,且在后台运行,LSASS.EXE管理exe类执行文件,exert.exe管理程序退出,还会在D盘根目录下产生autorun.inf两个文件,同时侵入注册表破坏系统文件关联。

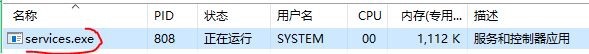

12、services.exe

进程文件:services 或者 services.exe

进程名称:Windows Service Controller

位置:C:\WINDOWS\system

描述:services.exe是Windows操作系统的一部分。用于管理启动和停止服务。该进程也会处理在计算机启动和关机时运行的服务。对系统的正常运行是非常重要的。终止进程后会重启。

中毒迹象:正常的services.exe位于%systemroot%\System32文件夹中,也就是在进程里用户名显示为“system”,不过services也可能是W32.Randex.R(储存在%systemroot%\system32\目录)和Sober.P (储存在%systemroot%\Connection Wizard\Status\目录)木马。该木马允许攻击者访问你的计算机,窃取密码和个人数据。该进程的安全等级是建议立即删除。

注意:services.exe是MSN蠕虫变种,向MSN联系人发送不同语言的诱惑文字消息和带毒压缩包,当联系人接收并打开带毒压缩包中的病毒文件时系统受到感染。

13、conime.exe

进程文件:conime 或者 conime.exe

位置:C:\WINDOWS\system32\conime.exe

C:\WINDOWS\system32\dllcache\conime.exe

描述:输入法编辑器相关程序。允许用户使用标准键盘就能输入复杂的字符与符号。重要的系统进程,它不会随系统的启动而自动启动,只会在启动命令行才会启动,但如果删除或者终止将导致特殊文字的输入困难,微软新版系统中此进程不会运行。

注意:可能是一个bfghost1.0远程控制后门程序。此程序允许攻击者访问你的计算机,窃取密码和个人数据。

14、spoolsv.exe

进程文件:spoolsv or spoolsv.exe

描述:spoolsv.exe 是Print Spooler的进程,管理所有本地和网络打印队列及控制所有打印工作。如果此服务被停用,本地计算机上的打印将不可用。该进程属 Windows 系统服务。spoolsv.exe用于将Windows打印机任务发送给本地打印机,缓存打印数据等,通常情况下会随着系统启动启动。

注意:spoolsv.exe也可能是Backdoor.Ciadoor.B木马。该木马允许攻击者访问你的计算机,窃取密码和个人数据。该进程的安全级别是建议立即删除。

中毒迹象:”开始“”运行“输入msconfig,回车,打开实用配置程序,选择“启动”, 感染以后会在启动项里面发现Spoolsv.exe启动项, 每次进入windows会有NTservice的对话框。

打开任务管理器,会发现spoolsv.exe进程,而且CPU占用率很高。

15、wmiprvse.exe

进程文件:wmiprvse或者wmiprvse.exe

进程名称:microsoft windows management instrumentation

位置:C:\WINDOWS\System32\Wbem

描述:用于通过winmgmt.exe程序处理wmi操作。对系统的正常运行是非常重要的。

中毒迹象:不停调用wmiprvse.exe,或wmiprvse.exe进程很多。

注意:W32/SillyFDC-AW(蠕虫病毒)、W32/Sonebot-B(木马后门)等会使用相同的名称来感染Windows系统。

16、internat.exe

进程文件: internat 或者 internat.exe

进程名称: Microsoft Input Locales

描述:internat.exe是微软Windows多语言输入程序。对系统的正常运行是非常重要的。

注意:internat.exe也有可能是Win32.Lydra.a木马的一部分。该木马允许攻击者访问你的计算机,窃取密码和个人数据。该进程的安全等级是建议删除。